Requisitos de Segurança

Foi pensando na segurança de nossos clientes que desenvolvemos uma série de parametrizações em nossa plataforma. Apresentamos a seguir quais são estas parametrizações e como realizar a configuração das mesmas de forma simplificada.

1. Perfis de Acesso

O dashboard da Inngage possui permissionamento de usuários por grupos com segregação de privilégios. De forma que, é possível definir os seguintes perfis de acesso:

-

Administrador: possui acesso a todo o sistema. Pode enviar pushes, ver relatórios, editar colaboradores e configurar plataforma.

-

Pusher: possui acesso aos recursos de envio de push e relatórios. Não pode modificar as configurações da plataforma.

-

Analista: possui acesso à toda a informação dos usuários. Não pode enviar pushes ou modificar as configurações da plataforma.

-

Desenvolvedor: possui acesso às áreas de configuração da plataforma. Não pode enviar pushes, ver relatórios ou modificar a lista de colaboradores.

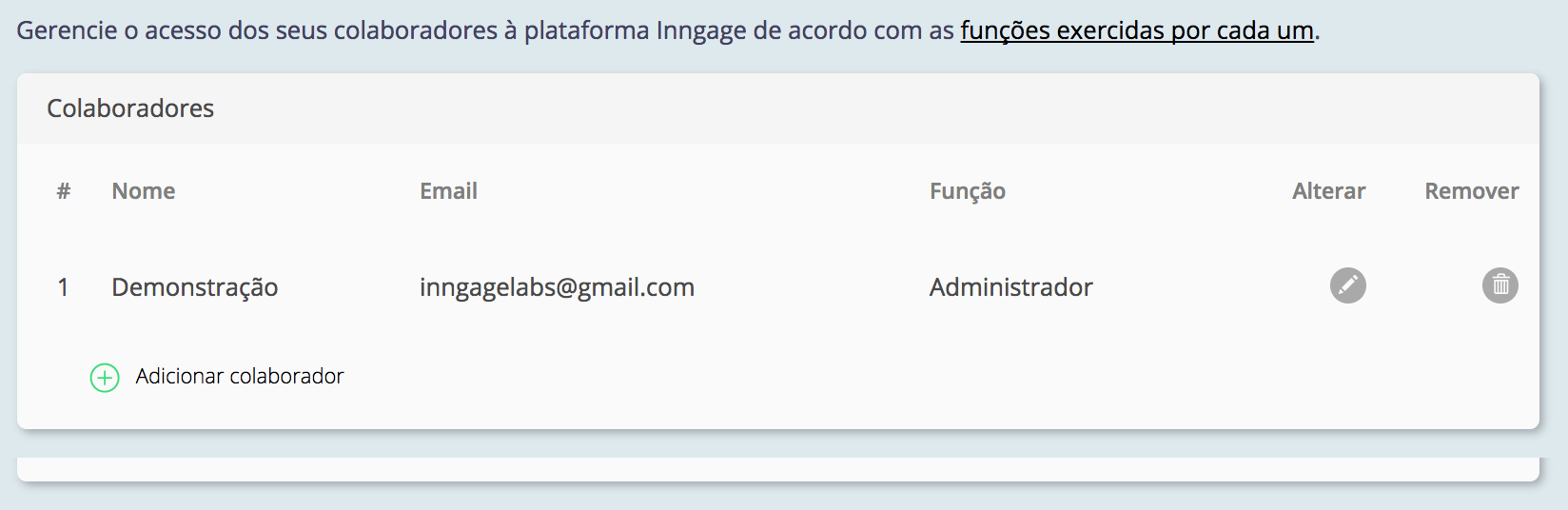

A imagem a seguir apresenta a listagem de colaboradores (usuários) cadastrados.

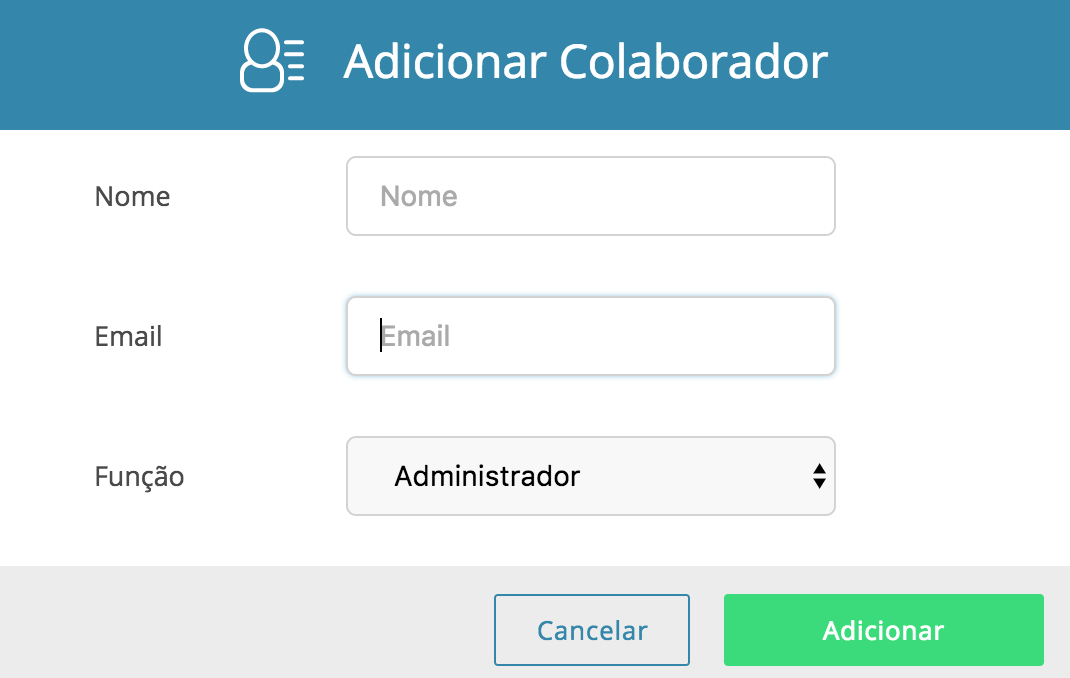

O cadastramento de novos colaboradores é bastante simples, como visto a seguir:

Definição de senha de acessoApós a realização do cadastro, um link para a definição da senha de acesso à plataforma será enviado para o e-mail do colaborador. Esta senha, seguirá a complexidade definida na plataforma.

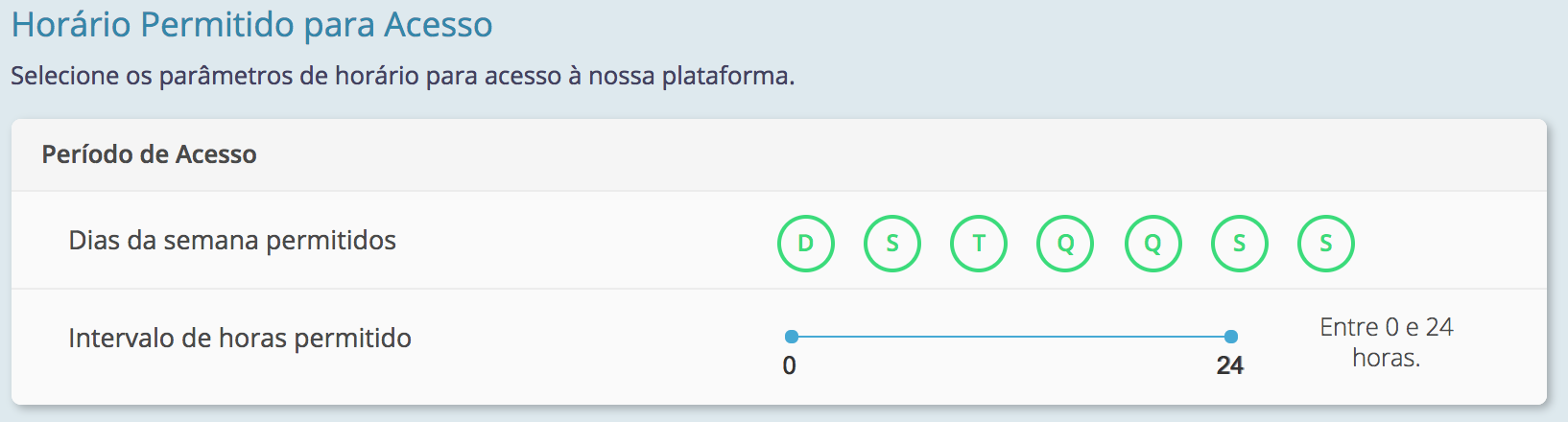

2. Horários de Acesso

É possível parametrizar em nossa plataforma o horário permitido para autenticação dos usuários. Dessa forma, será possível se autenticar somente nos intervalos definidos.

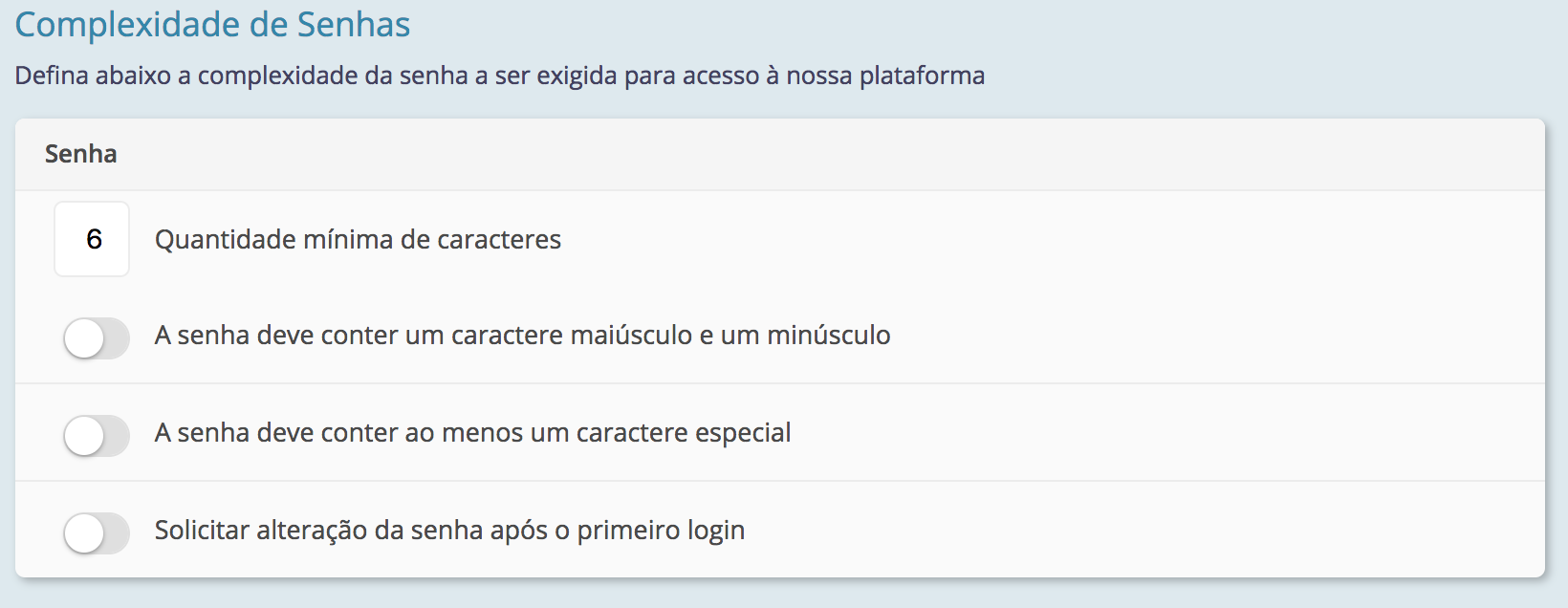

3. Complexidade de Senhas

Temos políticas de senhas customizáveis, onde pode-se definir o tamanho mínimo e máximo, dicionário de palavras não permitidas, requisitos de complexidade.

Essa configuração de segurança determina se as senhas devem satisfazer a requisitos de complexidade. Se estas diretivas estiverem ativadas, as senhas precisarão atender aos seguintes requisitos mínimos:

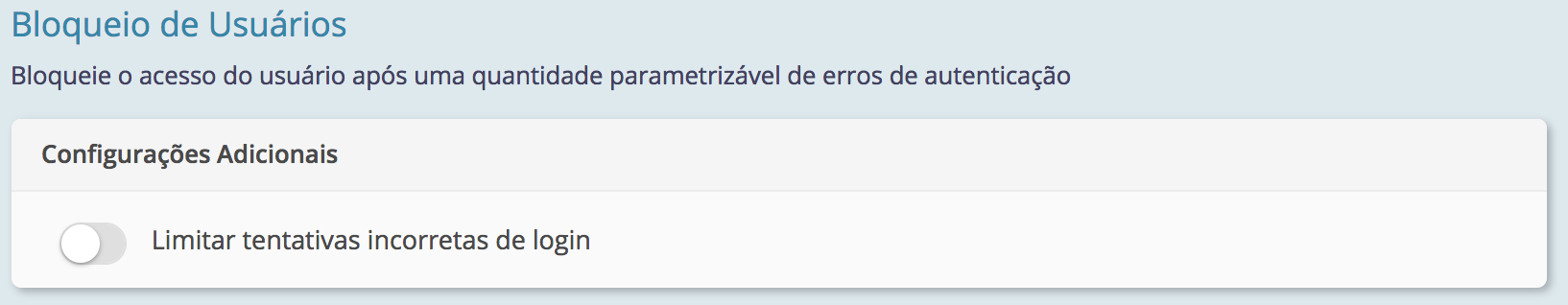

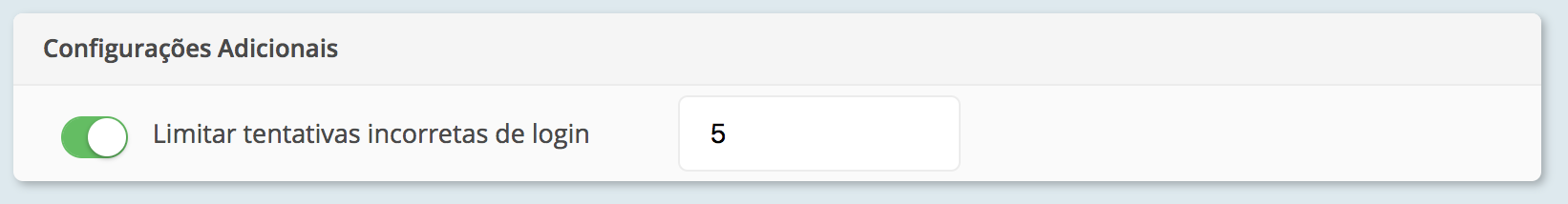

4. Bloqueio de Usuários

Nossa plataforma permite o bloqueio de usuários por limite de tentativas de autenticação sem sucesso. Isso contribui para que ataques de bruta força com o intuito de quebra de senha sejam barrados.

Updated about 1 month ago